Por Carlos Artiga

Durante los últimos años hemos visto un incremento en los ataques cibernéticos, podemos ver que los riesgos de seguridad informática a los que estamos expuestos son varios, dentro de los cuales podemos mencionar campañas de correos fraudulentos, suplantación de identidad, ransomware (o secuestro de datos) entre otros.

Lo notable es que la industria de salud no está libre de estos riesgos, ya que en los últimos años podemos ver un incremento en los cyber ataques dirigidos a esta industria en particular. Mas de 32 millones de registros de pacientes fueron comprometidos entre enero y junio 2019, de acuerdo a un estudio realizado por la firma Proteneus, las razones que pueden causar estos ataques son muchas, pero analizaremos un poco porque se han incrementado estos casos.

¿Qué hace que esta industria sea blanco de ataques de ciberseguridad?

Son muchos los factores involucrados en hacer que esta industria sea apetitosa a ataques cibernéticos, pero el más importante es que la información es valiosa, especialmente si analizamos que esta información incluye desde datos personales de los pacientes, registros médicos, pólizas de seguros y posiblemente hasta los métodos de pago con los que estos servicios se realizan (tarjetas de crédito, información de cuentas de pago, etc.) A este conjunto de datos se le conoce como Información de Salud Protegida o Protected Health Information por sus siglas en inglés (PHI).

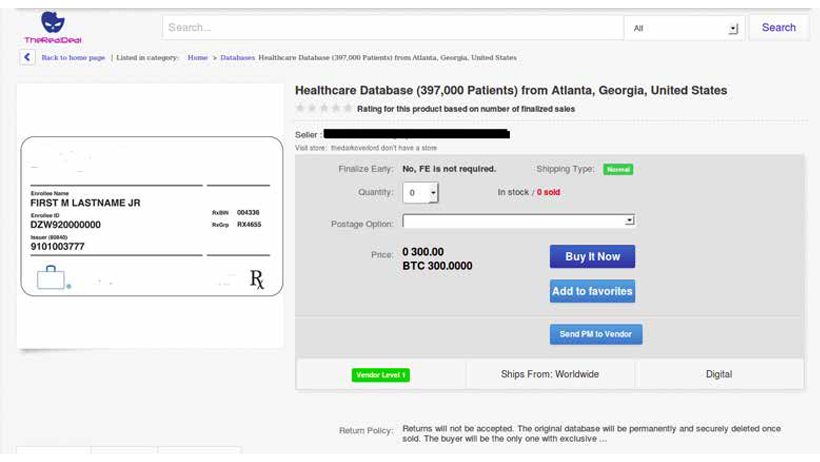

Laboratorios de seguridad reconocidos, han realizado estudios donde un solo registro medico puede alcanzar un valor de hasta $363 dólares estadounidenses en el mercado negro.

En esta imagen podemos ver como se expone y se pone a la venta un conjunto de registros médicos en el mercado negro (dark web) por un valor inicial de 300 BTC, conteniendo un total de 397,000 registros de pacientes.

¿Cómo ocurren estas brechas de seguridad y cómo podemos evitarlas?

Si hacemos un análisis detallado de las plataformas tecnológicas que hoy en día facilitan el manejo de PHI, veremos que son muchas las tecnologías involucradas , desde bases de datos hasta sistemas especializados médicos para almacenar, compartir, transmitir y analizar datos clínicos.

Esto hace que la cantidad de técnicas utilizadas por los atacantes sea más variada, debido a la creciente oferta de servicios y dispositivos para el sector salud desde el punto de vista informático.

Es de hacer notar que la tecnología (software o hardware) no es lo único involucrado en la protección de PHI, algunas de las formas en las que ocurren las brechas de seguridad para este sector incluyen:

- Malware y todas sus variantes (Anteriormente llamados Virus Informáticos)

- Dispositivos perdidos/robados

- Malas prácticas en el manejo de PHI

- Malas prácticas informáticas

- Falta de entrenamiento al personal para manejo de datos

- Suplantación de identidad (Ingeniería Social)

- Campañas de correos fraudulentos (muy común en la época de COVID-19)

- Aplicaciones para móviles fraudulentas (muy común en la época de COVID-19)

¿Cómo proteger nuestra información médica o información personal?

Tal como mencionamos anteriormente, la seguridad de la información médica, e información en general, debe ser un esfuerzo conjunto de buenas prácticas (procesos) y tecnología, algunas de las recomendaciones para proteger PHI pueden ser:

- Educar a nuestro personal en el tratamiento de PHI, esto involucra, crear programas de concientización, riesgos asociados y cómo proteger PHI en todo momentos

- Hacer uso de buenas prácticas de seguridad informática ,mediante:

- No compartir contraseñas

- Usar siempre un software de antivirus actualizado

- Instalar parches de seguridad a nuestros equipos

- No usar sistemas de salud/médicos mediante Wifi Públicos

- Usar Doble Factor de Autenticación donde sea posible (acceso al correo, sistemas médicos, etc.)

- Proteger nuestros dispositivos móviles

- Uso de biométricos

- Encriptación de nuestros datos

- Usar aplicaciones confiables (descargar únicamente de tienda oficial)

- Habilitar borrado remoto y localización

- Verificar siempre la fuente de correos, aquí un ejemplo

Para organizaciones es recomendable también:

- Implementar un proceso de parcheo para todos los sistemas, dispositivos y aplicaciones de nuestra organización

- Crear campañas de concientización a los empleados

- Implementar controles corporativos de seguridad informática

- Antivirus corporativo

- Sistemas de detección de intrusos y alertas

- Realizar pruebas de seguridad a equipos y aplicaciones

- Implementar un procesos de manejo de brechas de seguridad, esto ayuda a minimizar el impacto y manejar una crisis en caso se materialice un ataque de ciberseguridad

- De ser posible hacer uso de servicios profesionales o personal interno especializado para realizar estas tareas

¿Existen Regulaciones para manejo y protección de PHI?

Si, existen regulaciones para el tratamiento, transmisión y protección de registros de salud o PHI, así mismo existen muchas regulaciones para el tratamiento de la privacidad de los datos en general.

La regulación más conocida para el sector salud es la Ley de Portabilidad y Responsabilidad del Seguro Médico o HIPAA por sus siglas en Inglés (Health Insurance Portability and Accountability Act)

Esta ley establece las pautas para proteger la confidencialidad y privacidad de la información del paciente y sus datos médicos, fue establecida en 1996 por el Gobierno Federal de Estados Unidos de América.

HIPAA aplica a todas aquellas entidades que transmiten electrónicamente o almacenan información de salud (PHI) y obliga a los proveedores de servicios de salud a:

- Garantizar los derechos a la privacidad del paciente

- Adoptar procedimientos de privacidad por escrito que incluya:

- Quién tiene acceso a la información protegida (PHI)?

- Como se usa esa información?

- Cuando se puede revelar o divulgar la información?

- Enseñar a los empleados los procedimientos de seguridad y privacidad de la información

- Designar un oficial de privacidad responsable para que los procedimientos se cumplan

HIPAA también empodera a las personas mediante derechos sobre la información protegida (PHI), esto incluye:

- Derecho a leer y obtener una copia de su historial médico

- Que se corrija la información sobre su salud

- Derecho a que se notifique sobre cómo y con quien se comparte su información

- Decidir si autoriza o no que se comparta su información con cierta justificación

- Recibir un informe de cuándo se compartió y porque se comparte su información protegida

- Pedir que no se divulgue su información

Si bien es cierto HIPAA y otras regulaciones de privacidad dictan ciertos requerimientos para el manejo de PHI, no es aconsejable que nos utilicemos únicamente estas regulaciones como marco para proteger PHI, ya que existen muchos más riesgos asociados desde el punto de vista tecnológico y humano que pueden comprometer la información de salud.

Carlos Artiga es especialista en seguridad informática, Gerente Senior de Seguridad de la Información y Cumplimiento en HealthCare.com

Las opiniones expresadas en este artículo son responsabilidad exclusiva del autor y no reflejan necesariamente la posición de la Junta Directiva y del Equipo Coordinador de la Red Centroamericana en Informática en Salud.